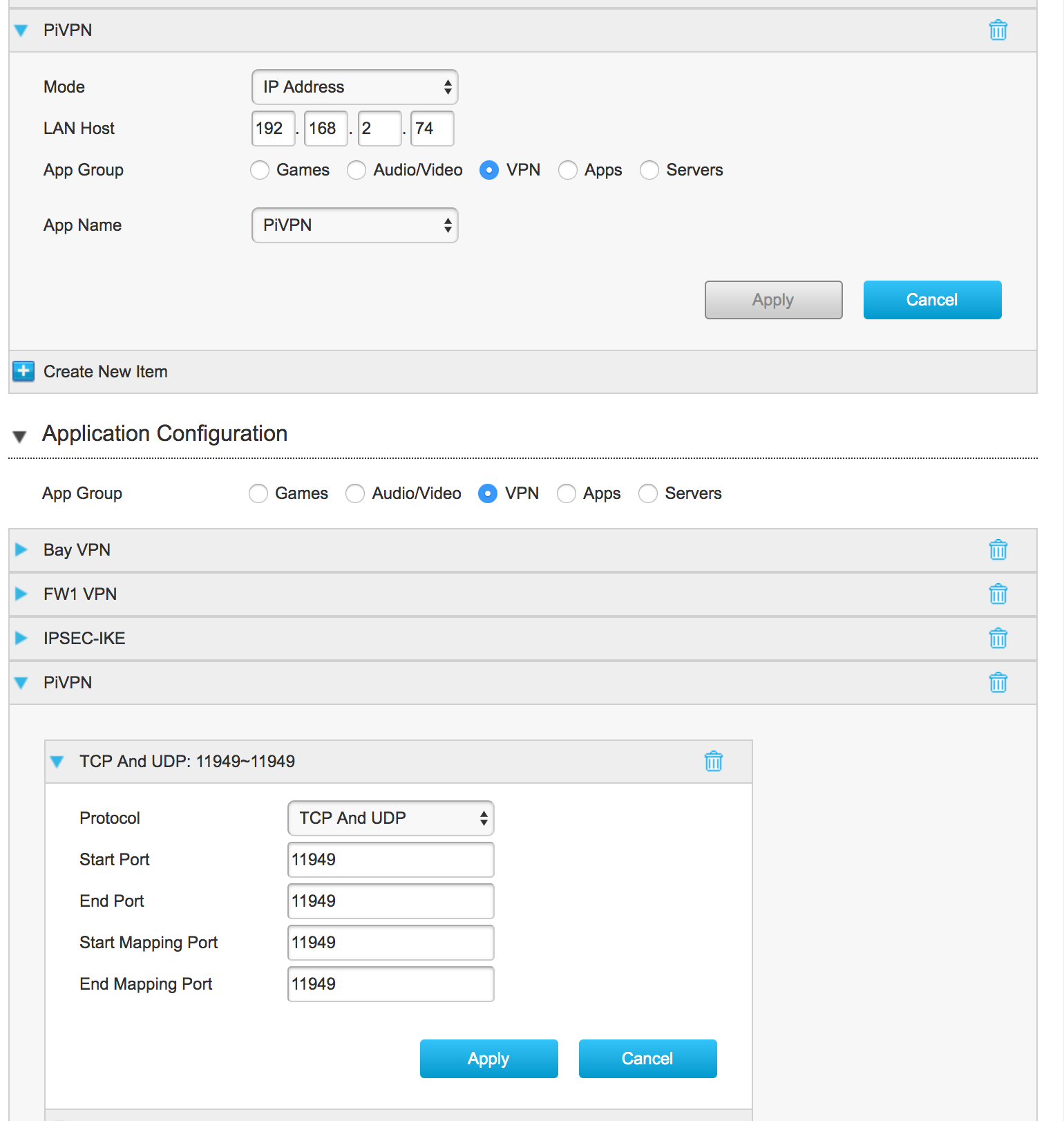

Ik probeer port forwarding open te krijgen naar poort 11949 op het KPN ZTE modem, maar wat ik ook aanpas in de instellingen, de poort blijft dicht. Ik heb op hetzelfde modem poorten 5003 en 16000 openstaan (FileMakerServer) en begrijp niet waarom deze niet wil. Het gaat om een VPN poort naar een Raspberry PI. Ook als ik de default instellingen gebruik op poort 1194 dan krijg ik geen verbinding. Op de LAN kan ik een VPN tunnelverbinding aanleggen naar dit IP nr.

Iemand een idee wat hier fout gaat?

Dit topic is gesloten. Staat je antwoord hier niet bij, gebruik dan de zoekfunctie van de Community of stel je vraag in een nieuw topic.

Is er een reden om poort 11949 te gebruiken i.p.v. 1194?

Gebruik je TCP of UDP?

Staat de firewall op de Raspberry Pi inkomend open voor die poort?

Als het goed is wel immers je geeft aan dat je rechtstreeks via het LAN wel een VPN kunt opbouwen.

Gebruik je TCP of UDP?

Staat de firewall op de Raspberry Pi inkomend open voor die poort?

Als het goed is wel immers je geeft aan dat je rechtstreeks via het LAN wel een VPN kunt opbouwen.

11949 omdat ik niet een default port wil gebruiken, maar ook 1194 werkt niet.

Ik gebruik alleen UDP maar had TCP/UDP getest op basis van 1 van de antwoorden op dit forum.

Firewall aan/uit: allebei getest, geen effect

Ik gebruik alleen UDP maar had TCP/UDP getest op basis van 1 van de antwoorden op dit forum.

Firewall aan/uit: allebei getest, geen effect

Persoonlijk gebruik ik op het LAN altijd de standaard poorten voor de services.

In dit geval zou ik de openVPN server op de Raspberry Pi dus altijd op UDP poort 1194 laten werken.

Extern kan je dan natuurlijk andere poortnummers gebruiken waarbij je in de application de extern gebruikte poortnummer(s) omzet naar de intern gebruikte poortnummer(s).

Zo zou ik de application PiVPN dus definiëren voor alleen UDP met de Start en End Port op 11949 en de Start en End Mapping Port op 1194.

Herstart ook eens de Experia Box. Het zou niets uit mogen maken, maar de praktijk is soms anders.

In dit geval zou ik de openVPN server op de Raspberry Pi dus altijd op UDP poort 1194 laten werken.

Extern kan je dan natuurlijk andere poortnummers gebruiken waarbij je in de application de extern gebruikte poortnummer(s) omzet naar de intern gebruikte poortnummer(s).

Zo zou ik de application PiVPN dus definiëren voor alleen UDP met de Start en End Port op 11949 en de Start en End Mapping Port op 1194.

Herstart ook eens de Experia Box. Het zou niets uit mogen maken, maar de praktijk is soms anders.

Dank, ik zal de instellingen aanpassen en om ruzie thuis te voorkomen doe ik de herstart vannacht 🙂

Helaas, dit heeft allemaal niet geholpen. Na default settings voor 1194 en herstart blijft de poort dicht.

Nog andere dingen die ik kan testen?

Nog andere dingen die ik kan testen?

Dus je kan wel een VPN verbinding opzetten naar 192.168.2.74 op UDP poort 1194 maar niet via jouw publieke IP adres op UDP poort 11949 terwijl er wel een port-forwarding is gedefinieerd waarbij UDP poort 11949 geforward wordt naar UDP poort 1194 op 192.168.2.74.

Ja, ook als ik alles op de default 1194 zet kom ik niet door.

VPN tunnel via LAN lukt wel.

VPN tunnel via LAN lukt wel.

Dit komt van de Rasp Pi logs:

pi@Rasp1PCS:/var/log $ sudo less /var/log/openvpn.log

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_PROTO=2

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_LZ4=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_LZ4v2=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_LZO=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_COMP_STUB=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_COMP_STUBv2=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_TCPNL=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_GUI_VER="net.tunnelblick.tunnelblick_5320_3.7.9__build_5320)"

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 Data Channel Encrypt: Cipher 'AES-256-GCM' initialized with 256 bit key

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 Data Channel Decrypt: Cipher 'AES-256-GCM' initialized with 256 bit key

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 Control Channel: TLSv1.2, cipher TLSv1/SSLv3 ECDHE-RSA-AES256-GCM-SHA384, 2048 bit RSA

Jun 4 10:03:44 Rasp1PCS ovpn-server[333]: event_wait : Interrupted system call (code=4)

Jun 4 10:03:44 Rasp1PCS ovpn-server[333]: Closing TUN/TAP interface

Jun 4 10:03:44 Rasp1PCS ovpn-server[333]: /sbin/ip addr del dev tun0 10.8.0.1/24

Jun 4 10:03:44 Rasp1PCS ovpn-server[333]: Linux ip addr del failed: external program exited with error status: 2

Jun 4 10:03:44 Rasp1PCS ovpn-server[333]: SIGTERM[hard,] received, process exiting

Jun 4 10:04:41 Rasp1PCS ovpn-server[5843]: OpenVPN 2.4.0 arm-unknown-linux-gnueabihf [SSL (OpenSSL)] [lzo] [LZ4] [epoll] [PKCS11] [MH/PKTINFO] [aead] built on Oct 14 2018

Jun 4 10:04:41 Rasp1PCS ovpn-server[5843]: library versions: OpenSSL 1.0.2r 26 Feb 2019, LZO 2.08

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Diffie-Hellman initialized with 2048 bit key

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Outgoing Control Channel Authentication: Using 256 bit message hash 'SHA256' for HMAC authentication

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Incoming Control Channel Authentication: Using 256 bit message hash 'SHA256' for HMAC authentication

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: TUN/TAP device tun0 opened

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: TUN/TAP TX queue length set to 100

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: do_ifconfig, tt->did_ifconfig_ipv6_setup=0

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: /sbin/ip link set dev tun0 up mtu 1500

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: /sbin/ip addr add dev tun0 10.8.0.1/24 broadcast 10.8.0.255

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Could not determine IPv4/IPv6 protocol. Using AF_INET

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Socket Buffers: R=[163840->163840] S=[163840->163840]

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: UDPv4 link local (bound): [AF_INET][undef]:1194

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: UDPv4 link remote: [AF_UNSPEC]

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: GID set to nogroup

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: UID set to nobody

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: MULTI: multi_init called, r=256 v=256

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: IFCONFIG POOL: base=10.8.0.2 size=252, ipv6=0

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Initialization Sequence Completed

Jun 4 10:04:52 Rasp1PCS ovpn-server[5845]: event_wait : Interrupted system call (code=4)

Jun 4 10:04:52 Rasp1PCS ovpn-server[5845]: Closing TUN/TAP interface

Jun 4 10:04:52 Rasp1PCS ovpn-server[5845]: /sbin/ip addr del dev tun0 10.8.0.1/24

Jun 4 10:04:52 Rasp1PCS ovpn-server[5845]: Linux ip addr del failed: external program exited with error status: 2

Jun 4 10:04:52 Rasp1PCS ovpn-server[5845]: SIGTERM[hard,] received, process exiting

(END)

pi@Rasp1PCS:/var/log $ sudo less /var/log/openvpn.log

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_PROTO=2

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_LZ4=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_LZ4v2=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_LZO=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_COMP_STUB=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_COMP_STUBv2=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_TCPNL=1

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 peer info: IV_GUI_VER="net.tunnelblick.tunnelblick_5320_3.7.9__build_5320)"

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 Data Channel Encrypt: Cipher 'AES-256-GCM' initialized with 256 bit key

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 Data Channel Decrypt: Cipher 'AES-256-GCM' initialized with 256 bit key

Jun 4 09:09:27 Rasp1PCS ovpn-server[333]: szi/xx.xx.xxx.xx:50948 Control Channel: TLSv1.2, cipher TLSv1/SSLv3 ECDHE-RSA-AES256-GCM-SHA384, 2048 bit RSA

Jun 4 10:03:44 Rasp1PCS ovpn-server[333]: event_wait : Interrupted system call (code=4)

Jun 4 10:03:44 Rasp1PCS ovpn-server[333]: Closing TUN/TAP interface

Jun 4 10:03:44 Rasp1PCS ovpn-server[333]: /sbin/ip addr del dev tun0 10.8.0.1/24

Jun 4 10:03:44 Rasp1PCS ovpn-server[333]: Linux ip addr del failed: external program exited with error status: 2

Jun 4 10:03:44 Rasp1PCS ovpn-server[333]: SIGTERM[hard,] received, process exiting

Jun 4 10:04:41 Rasp1PCS ovpn-server[5843]: OpenVPN 2.4.0 arm-unknown-linux-gnueabihf [SSL (OpenSSL)] [lzo] [LZ4] [epoll] [PKCS11] [MH/PKTINFO] [aead] built on Oct 14 2018

Jun 4 10:04:41 Rasp1PCS ovpn-server[5843]: library versions: OpenSSL 1.0.2r 26 Feb 2019, LZO 2.08

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Diffie-Hellman initialized with 2048 bit key

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Outgoing Control Channel Authentication: Using 256 bit message hash 'SHA256' for HMAC authentication

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Incoming Control Channel Authentication: Using 256 bit message hash 'SHA256' for HMAC authentication

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: TUN/TAP device tun0 opened

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: TUN/TAP TX queue length set to 100

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: do_ifconfig, tt->did_ifconfig_ipv6_setup=0

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: /sbin/ip link set dev tun0 up mtu 1500

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: /sbin/ip addr add dev tun0 10.8.0.1/24 broadcast 10.8.0.255

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Could not determine IPv4/IPv6 protocol. Using AF_INET

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Socket Buffers: R=[163840->163840] S=[163840->163840]

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: UDPv4 link local (bound): [AF_INET][undef]:1194

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: UDPv4 link remote: [AF_UNSPEC]

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: GID set to nogroup

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: UID set to nobody

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: MULTI: multi_init called, r=256 v=256

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: IFCONFIG POOL: base=10.8.0.2 size=252, ipv6=0

Jun 4 10:04:41 Rasp1PCS ovpn-server[5845]: Initialization Sequence Completed

Jun 4 10:04:52 Rasp1PCS ovpn-server[5845]: event_wait : Interrupted system call (code=4)

Jun 4 10:04:52 Rasp1PCS ovpn-server[5845]: Closing TUN/TAP interface

Jun 4 10:04:52 Rasp1PCS ovpn-server[5845]: /sbin/ip addr del dev tun0 10.8.0.1/24

Jun 4 10:04:52 Rasp1PCS ovpn-server[5845]: Linux ip addr del failed: external program exited with error status: 2

Jun 4 10:04:52 Rasp1PCS ovpn-server[5845]: SIGTERM[hard,] received, process exiting

(END)

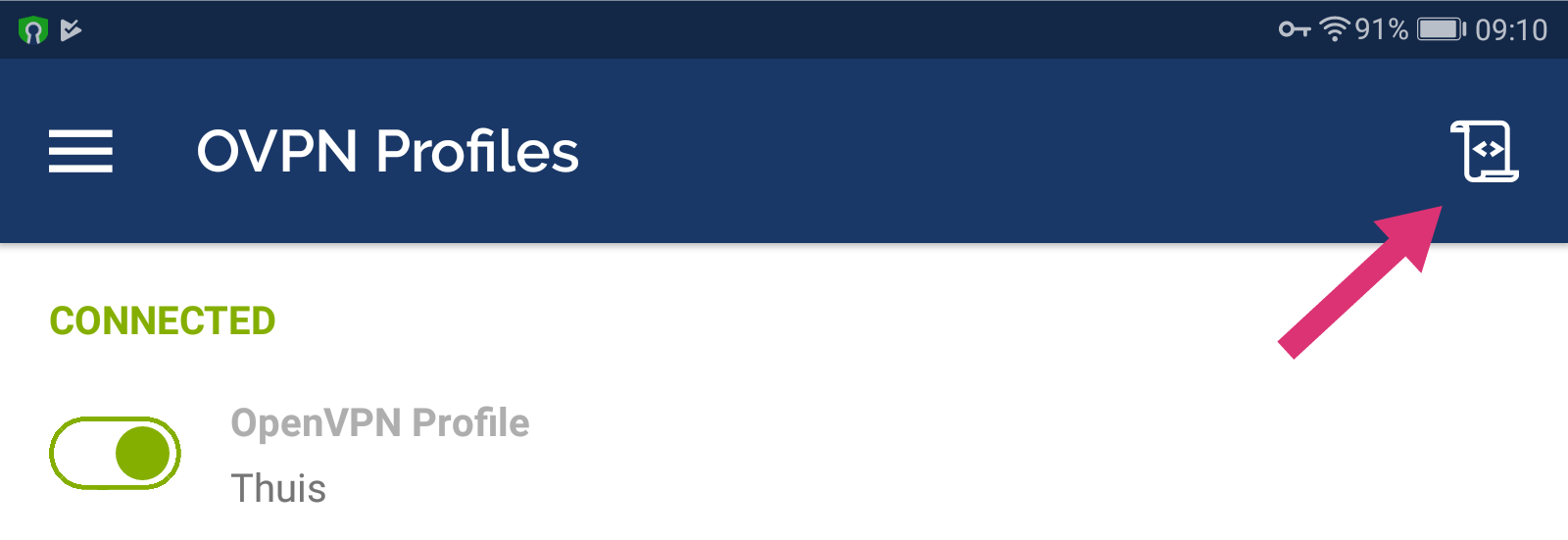

Ik bedoel de log van de OpenVPN cliënt die je gebruikt op jouw PC, telefoon of tablet.

Dus niet de log van de OpenVPN server.

Dus niet de log van de OpenVPN server.

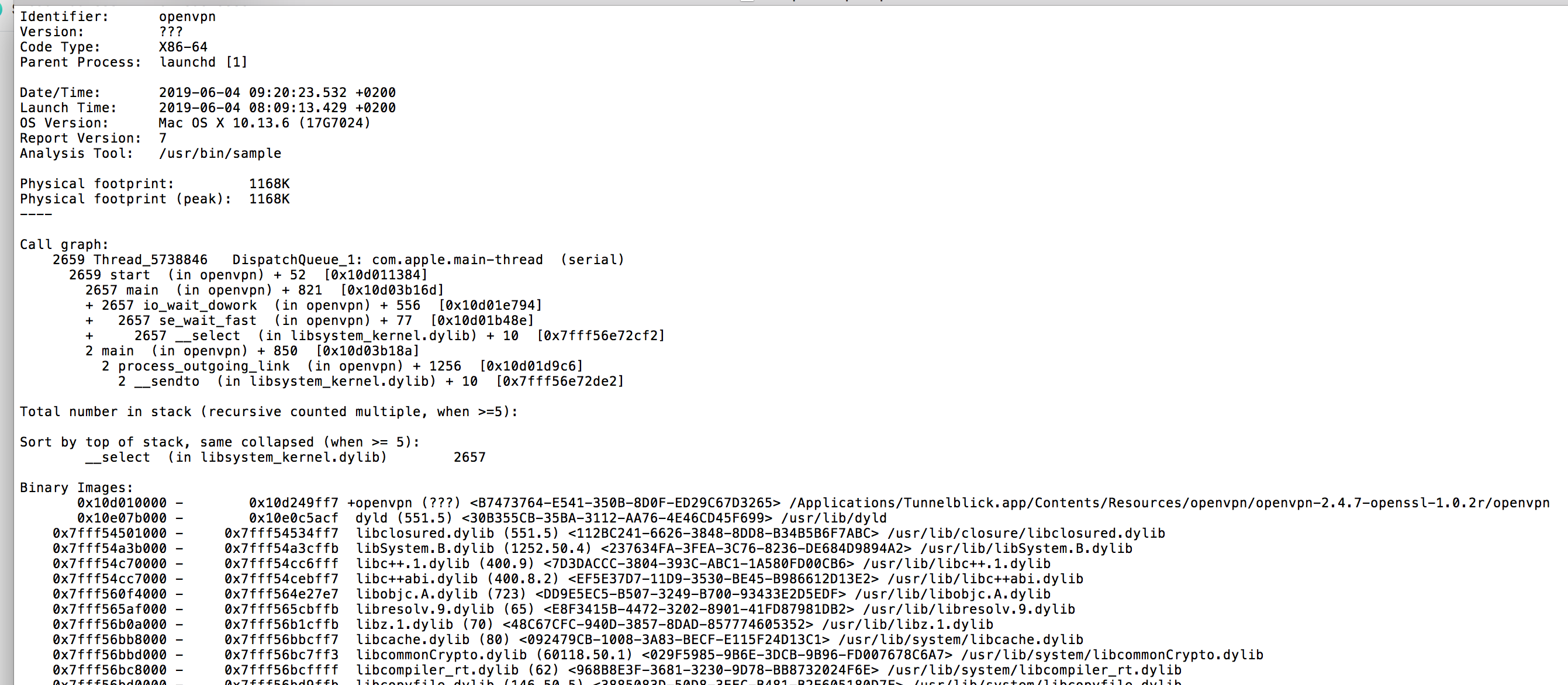

excuus, maar bij deze:

2019-06-04 10:15:31.829903 *Tunnelblick: macOS 10.13.6; Tunnelblick 3.7.9 (build 5320)

2019-06-04 10:15:32.139471 *Tunnelblick: Attempting connection with szi using shadow copy; Set nameserver = 769; monitoring connection

2019-06-04 10:15:32.140101 *Tunnelblick: openvpnstart start szi.tblk 63508 769 0 1 0 1065264 -ptADGNWradsgnw 2.4.7-openssl-1.0.2r

2019-06-04 10:15:32.166359 *Tunnelblick: openvpnstart starting OpenVPN

2019-06-04 10:15:32.360749 OpenVPN 2.4.7 x86_64-apple-darwin [SSL (OpenSSL)] [lzo] [LZ4] [PKCS11] [MH/RECVDA] [aead] built on May 22 2019

2019-06-04 10:15:32.360833 library versions: OpenSSL 1.0.2r 26 Feb 2019, LZO 2.10

2019-06-04 10:15:32.362013 MANAGEMENT: TCP Socket listening on [AF_INET]127.0.0.1:63508

2019-06-04 10:15:32.362050 Need hold release from management interface, waiting...

2019-06-04 10:15:32.764394 *Tunnelblick: openvpnstart log:

OpenVPN started successfully.

Command used to start OpenVPN (one argument per displayed line):

/Applications/Tunnelblick.app/Contents/Resources/openvpn/openvpn-2.4.7-openssl-1.0.2r/openvpn

--daemon

--log /Library/Application Support/Tunnelblick/Logs/-SUsers-Spsijmons-SLibrary-SApplication Support-STunnelblick-SConfigurations-Sszi.tblk-SContents-SResources-Sconfig.ovpn.769_0_1_0_1065264.63508.openvpn.log

--cd /Library/Application Support/Tunnelblick/Users/psijmons/szi.tblk/Contents/Resources

--machine-readable-output

--setenv IV_GUI_VER "net.tunnelblick.tunnelblick 5320 3.7.9 (build 5320)"

--verb 3

--config /Library/Application Support/Tunnelblick/Users/psijmons/szi.tblk/Contents/Resources/config.ovpn

--setenv TUNNELBLICK_CONFIG_FOLDER /Library/Application Support/Tunnelblick/Users/psijmons/szi.tblk/Contents/Resources

--verb 3

--cd /Library/Application Support/Tunnelblick/Users/psijmons/szi.tblk/Contents/Resources

--management 127.0.0.1 63508 /Library/Application Support/Tunnelblick/ldphhjdpgcbhhkkdkickbodbfigljjbailkbekle.mip

--management-query-passwords

--management-hold

--script-security 2

--up /Applications/Tunnelblick.app/Contents/Resources/client.up.tunnelblick.sh -9 -d -f -m -w -ptADGNWradsgnw

--down /Applications/Tunnelblick.app/Contents/Resources/client.down.tunnelblick.sh -9 -d -f -m -w -ptADGNWradsgnw

2019-06-04 10:15:32.770919 MANAGEMENT: Client connected from [AF_INET]127.0.0.1:63508

2019-06-04 10:15:32.791939 MANAGEMENT: CMD 'pid'

2019-06-04 10:15:32.792019 MANAGEMENT: CMD 'auth-retry interact'

2019-06-04 10:15:32.792045 MANAGEMENT: CMD 'state on'

2019-06-04 10:15:32.792068 MANAGEMENT: CMD 'state'

2019-06-04 10:15:32.792101 MANAGEMENT: CMD 'bytecount 1'

2019-06-04 10:15:32.795013 *Tunnelblick: Established communication with OpenVPN

2019-06-04 10:15:32.796167 *Tunnelblick: >INFO:OpenVPN Management Interface Version 1 -- type 'help' for more info

2019-06-04 10:15:32.799406 MANAGEMENT: CMD 'hold release'

2019-06-04 10:15:32.799727 NOTE: the current --script-security setting may allow this configuration to call user-defined scripts

2019-06-04 10:15:32.834313 *Tunnelblick: Obtained passphrase from the Keychain

2019-06-04 10:15:32.835277 MANAGEMENT: CMD 'password [...]'

2019-06-04 10:15:32.838625 Outgoing Control Channel Authentication: Using 256 bit message hash 'SHA256' for HMAC authentication

2019-06-04 10:15:32.838655 Incoming Control Channel Authentication: Using 256 bit message hash 'SHA256' for HMAC authentication

2019-06-04 10:15:32.838774 TCP/UDP: Preserving recently used remote address: [AF_INET]86.xx:xxx.xxx:1194

2019-06-04 10:15:32.838817 Socket Buffers: R=[196724->196724] S=[9216->9216]

2019-06-04 10:15:32.838828 UDP link local: (not bound)

2019-06-04 10:15:32.838838 UDP link remote: [AF_INET]86.xx.xxx.xxx:1194

2019-06-04 10:15:32.838869 MANAGEMENT: >STATE:1559636132,WAIT,,,,,,

2019-06-04 10:15:31.829903 *Tunnelblick: macOS 10.13.6; Tunnelblick 3.7.9 (build 5320)

2019-06-04 10:15:32.139471 *Tunnelblick: Attempting connection with szi using shadow copy; Set nameserver = 769; monitoring connection

2019-06-04 10:15:32.140101 *Tunnelblick: openvpnstart start szi.tblk 63508 769 0 1 0 1065264 -ptADGNWradsgnw 2.4.7-openssl-1.0.2r

2019-06-04 10:15:32.166359 *Tunnelblick: openvpnstart starting OpenVPN

2019-06-04 10:15:32.360749 OpenVPN 2.4.7 x86_64-apple-darwin [SSL (OpenSSL)] [lzo] [LZ4] [PKCS11] [MH/RECVDA] [aead] built on May 22 2019

2019-06-04 10:15:32.360833 library versions: OpenSSL 1.0.2r 26 Feb 2019, LZO 2.10

2019-06-04 10:15:32.362013 MANAGEMENT: TCP Socket listening on [AF_INET]127.0.0.1:63508

2019-06-04 10:15:32.362050 Need hold release from management interface, waiting...

2019-06-04 10:15:32.764394 *Tunnelblick: openvpnstart log:

OpenVPN started successfully.

Command used to start OpenVPN (one argument per displayed line):

/Applications/Tunnelblick.app/Contents/Resources/openvpn/openvpn-2.4.7-openssl-1.0.2r/openvpn

--daemon

--log /Library/Application Support/Tunnelblick/Logs/-SUsers-Spsijmons-SLibrary-SApplication Support-STunnelblick-SConfigurations-Sszi.tblk-SContents-SResources-Sconfig.ovpn.769_0_1_0_1065264.63508.openvpn.log

--cd /Library/Application Support/Tunnelblick/Users/psijmons/szi.tblk/Contents/Resources

--machine-readable-output

--setenv IV_GUI_VER "net.tunnelblick.tunnelblick 5320 3.7.9 (build 5320)"

--verb 3

--config /Library/Application Support/Tunnelblick/Users/psijmons/szi.tblk/Contents/Resources/config.ovpn

--setenv TUNNELBLICK_CONFIG_FOLDER /Library/Application Support/Tunnelblick/Users/psijmons/szi.tblk/Contents/Resources

--verb 3

--cd /Library/Application Support/Tunnelblick/Users/psijmons/szi.tblk/Contents/Resources

--management 127.0.0.1 63508 /Library/Application Support/Tunnelblick/ldphhjdpgcbhhkkdkickbodbfigljjbailkbekle.mip

--management-query-passwords

--management-hold

--script-security 2

--up /Applications/Tunnelblick.app/Contents/Resources/client.up.tunnelblick.sh -9 -d -f -m -w -ptADGNWradsgnw

--down /Applications/Tunnelblick.app/Contents/Resources/client.down.tunnelblick.sh -9 -d -f -m -w -ptADGNWradsgnw

2019-06-04 10:15:32.770919 MANAGEMENT: Client connected from [AF_INET]127.0.0.1:63508

2019-06-04 10:15:32.791939 MANAGEMENT: CMD 'pid'

2019-06-04 10:15:32.792019 MANAGEMENT: CMD 'auth-retry interact'

2019-06-04 10:15:32.792045 MANAGEMENT: CMD 'state on'

2019-06-04 10:15:32.792068 MANAGEMENT: CMD 'state'

2019-06-04 10:15:32.792101 MANAGEMENT: CMD 'bytecount 1'

2019-06-04 10:15:32.795013 *Tunnelblick: Established communication with OpenVPN

2019-06-04 10:15:32.796167 *Tunnelblick: >INFO:OpenVPN Management Interface Version 1 -- type 'help' for more info

2019-06-04 10:15:32.799406 MANAGEMENT: CMD 'hold release'

2019-06-04 10:15:32.799727 NOTE: the current --script-security setting may allow this configuration to call user-defined scripts

2019-06-04 10:15:32.834313 *Tunnelblick: Obtained passphrase from the Keychain

2019-06-04 10:15:32.835277 MANAGEMENT: CMD 'password [...]'

2019-06-04 10:15:32.838625 Outgoing Control Channel Authentication: Using 256 bit message hash 'SHA256' for HMAC authentication

2019-06-04 10:15:32.838655 Incoming Control Channel Authentication: Using 256 bit message hash 'SHA256' for HMAC authentication

2019-06-04 10:15:32.838774 TCP/UDP: Preserving recently used remote address: [AF_INET]86.xx:xxx.xxx:1194

2019-06-04 10:15:32.838817 Socket Buffers: R=[196724->196724] S=[9216->9216]

2019-06-04 10:15:32.838828 UDP link local: (not bound)

2019-06-04 10:15:32.838838 UDP link remote: [AF_INET]86.xx.xxx.xxx:1194

2019-06-04 10:15:32.838869 MANAGEMENT: >STATE:1559636132,WAIT,,,,,,

In vervolg hierop een Vulnerability test uitgevoerd via een Fing box die ook op de router zit aangesloten (https://www.fing.com/products/fingbox/) en die geeft dat

a) port forwarding is disabled

b) 2 open ports (5003, 16000-16001, beide voor FileMaker).

Lijkt mij nogal tegenstrijdig, maar de beide FileMaker poorten werken in ieder geval correct en die server is van buiten bereikbaar.

Afwijkend gedrag van de firewall?

a) port forwarding is disabled

b) 2 open ports (5003, 16000-16001, beide voor FileMaker).

Lijkt mij nogal tegenstrijdig, maar de beide FileMaker poorten werken in ieder geval correct en die server is van buiten bereikbaar.

Afwijkend gedrag van de firewall?

Enter your username or e-mail address. We'll send you an e-mail with instructions to reset your password.