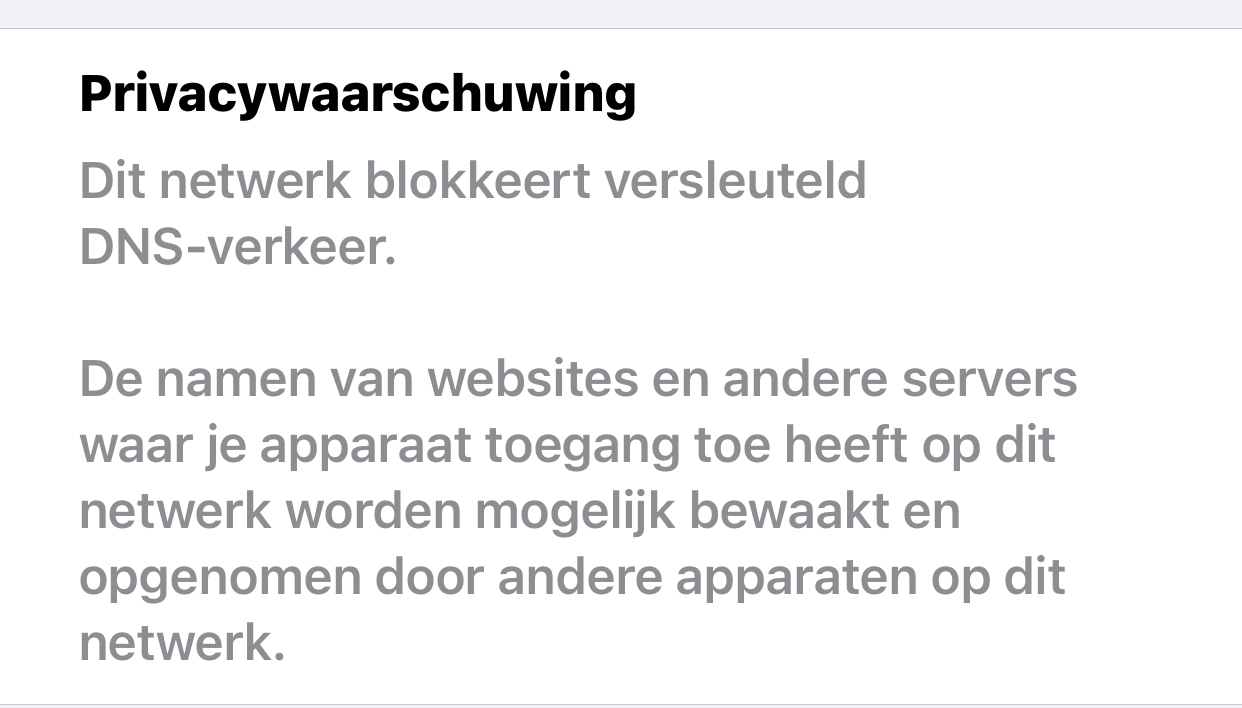

Ik ontvang opeens een een privacy waarschuwing op mijn iPhone over mijn wifi netwerk. De melding is dat mijn netwerk versleuteld DNS-verkeer blokkeert. Ik heb niks gewijzigd aan de instellingen op mijn V10A, maar heb wel een aantal nieuwe apparaten aan mijn netwerk gekoppeld, waaronder een nieuwe thermostaat en een RING deurbel. Geen idee dus wat er aan de hand is. Iemand een idee?

Beste antwoord door Marcia van KPN

Bekijk origineel

. Je kunt dit controleren door

. Je kunt dit controleren door