Mesh software voor de Box 12

SGEJ10000448

Op 3 november 2021 zijn we begonnen we met de uitrol van een software update voor de KPN Box 12. Deze update naar versie SGEJ10000448 zorgde ervoor dat de Box 12 onze mesh ondersteunt waardoor hij gaat samenwerken met zowel de SuperWifi als de Experia Wifi. Deze softwareversie is gegaan naar alle klanten die alleen een Box 12 hebben. Met daarnaast een kleine groep aan klanten die ook SuperWifi en/of Experia WIfi hebben.

Daarnaast hebben we in de periode eind oktober t/m eind november 2021 ook een mini-update uitgerold specifiek om het certificaat te vernieuwen. Hierbij is het versienummer van SGEJ10000310 naar SGEJ10000312 gegaan. Deze update ging naar alle klanten met een Box 12 die niet de SGEJ10000448 kregen.

Vervolgens zijn we in december, vanwege de feestdagen, gestopt met het verder uitrollen van de SGEJ10000448 update. We merkten in die periode ook dat er klanten waren met de 448-versie die problemen kregen met hun verbinding.

SGEJ10000516

We zijn daarna verder gegaan met een nieuwe versie van de software, dit is versie SGEJ10000516. Deze versie brengt een grote verbetering in de verbrekingen. Daarnaast brengt het de nieuwe functie Extra Wifi (meer daarover hieronder). Vanaf 1 februari 2022 zijn we deze nieuwe versie gaan uitrollen. Tijdens de Olympische Spelen zijn we weer gestopt. Na die tijd had bijna iedereen de 516 versie. Behalve een groep klanten die nog op de versie SGEJ10000312 zaten. Deze laatste groep zijn degenen die een Box 12 hebben in combinatie met SuperWifi en/ of Experia Wifi, én die daarbij eventueel ook meerdere SSID's in gebruik hebben.

Omdat we ondertussen ook al bezig waren met de volgende versie is de keus gemaakt om niet verder te gaan met de actieve uitrol van de 516 maar in plaats daarvan te wachten op de volgende versie.

SGEJ10000528

De nieuwste versie is SGEJ10000528. We beginnen de uitrol hiervan in de nacht van 13 op 14 juni. De eerste twee weken van de uitrol zijn een testperiode waarin we een relatief kleine groep aan klanten deze versie geven. Als dit volgens plan verloopt doen we daar direct achteraan, verspreid over drie weken, het overgrote deel van de klanten. Dit zijn degenen die nu al op 516 zitten, of de 312 versie hebben zonder Wifipunten, of de 312 hebben met Wifipunten en gelijke SSID's. Daarna doen we dan als afsluiter, verspreid over 7 weken, de laatste kleine groep.

Deze laatste groep zijn klanten met nog de 312 versie met Wifipunten met verschillende SSID's. Voor deze groep is de impact van de update het grootst (zie onder het kopje ‘Wat gebeurt er tijdens de update’). Vandaar dat we dit over meerdere weken verspreiden.

Wil je niet wachten tot je vanzelf aan de beurt bent? De update naar 528 is op te halen door je Box 12 een reset te geven. Let er wel op dat dit ook al je instellingen terugzet naar de fabrieksinstellingen. Eventuele aanpassingen zul je daarna opnieuw moeten doen. Wil je dit niet, wacht dan tot wij de update naar je pushen, dat heeft geen effect op je instellingen.

Zit je nu nog op 312 en reset je om de update binnen te halen? Let er dan wel op dat je daarna nog maar één SSID hebt. Je kunt de hieronder beschreven optie Extra Wifi gebruiken om weer een tweede SSID in te stellen als je dat wilt.

SGEJ1000060E

Naast het afronden van de uitrol van de SGEJ10000528 zijn we deze week (week 36 2022) ook begonnen met de uitrol van SGEJ1000060E. Het beveiligingscertificaat van de Box 12 loopt eind deze maand af. Deze update vangt dit op. We doen deze update in grote groepen bij de mensen die de 528 al hebben gekregen.

Het beveiligingscertificaat van het modem zorgt ervoor dat je de webinterface kunt bereiken via https. Een dergelijk certificaat heeft altijd een bepaalde einddatum. Daarom in deze update een aanpassing zodat er geen beveiligingsertificaat meer nodig is.

Je kunt inloggen op de webinterface met het IP adres (192.168.2.254) of met de url mijnmodem.kpn. Beide kun je dan invullen met http of https ervoor. Na de update leiden alle manieren naar http://mijnmodem.kpn.

Wel kan het zijn dat je browser eenmalig nog een beveiligingswaarschuwing geeft als je https://192.168.2.254 gebruikt. Je kunt dan onder Geavanceerd de risico's accepteren waarna je doorgeleid wordt naar mijnmodem.kpn.

Heb je je browser ingesteld staan dat cookies verwijderd worden elke keer dat je de browser afsluit, dan zul je wél elke keer die waarschuwing krijgen als je https://192.168.2.254 gebruikt. Gebruik in dat geval de andere url.

De mogelijkheid tot https zal in een later stadium terugkeren als een keuzeoptie.

Mesh: Wat betekent dit ‘samenwerken’?

SuperWifi en Experia Wifi maken onderling gebruik van een communicatieprotocol om te zorgen dat je apparaten naadloos overgaan van de wifi van de ene SuperWifi of Experia Wifi naar die van de andere. Afhankelijk van welke van de SuperWifi of Experia Wifi het dichtste bij is en de beste verbinding geeft. Dit noemen we mesh.

Op dit moment is het nog zo dat de Box 12 met softwareversie 312 dit communicatieprotocol niet ondersteunt. Daardoor is de wifi van de Box 12 nu nog een los netwerk, gescheiden van die van de SuperWifi en/of Experia Wifi. Hierdoor kan het zijn dat je een korte onderbreking in je wifiverbinding ervaart als je apparaat van de ene wifi naar de andere schakelt. Of dat het juist heel lang duurt voor je apparaat overspringt naar een betere verbinding van een dichterbij wifipunt.

Na de update ondersteunt de Box 12 ook het mesh communicatieprotocol. Hij zal dan gaan samenwerken met de SuperWifi en Experia Wifi om te zorgen dat jouw apparaten altijd met het best mogelijke wifipunt verbonden zijn.

Wat zit er in de SGEJ10000516 ten opzichte van de SGEJ10000448?

We zien in deze nieuwe software versie een grote verbetering op het gebied van verbrekingen van de verbinding. Daarnaast zit hier ook de eerder aangekondigde Extra Wifi in.

Extra Wifi

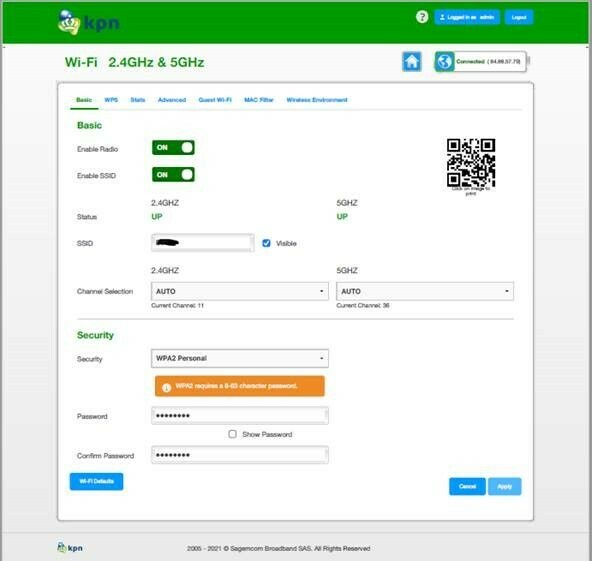

Extra Wifi is een extra wifinetwerk (SSID) dat je aan kunt zetten waarbij je de mogelijkheid hebt om deze te splitsen in 2,4 en 5GHz, of om een van deze beide frequenties uit te laten. Deze Extra Wifi staat standaard uit. Je kunt het aanzetten door in te loggen op de webinterface van de Box 12 en te gaan naar de wifiinstellingen. Deze Extra Wifi is niet te zien of te beheren via de Thuis app.

We hebben een artikel opgenomen in onze kennisbank hoe je de Extra Wifi instelt:

Wat zit er in de SGEJ10000528 ten opzichte van de SGEJ10000516?

Box 12 met de 516 versie kon last hebben van spontane herstarts. Dat is in de 528 versie verholpen.

Daarnaast zul je merken dat Wifi 6 nu ook werkt als je SuperWifi 2 hebt aangesloten. En dat Wifi 6 instellingen op de Box 12 behouden blijven na een update of herstart van de Box 12.

Wanneer krijg ik de update?

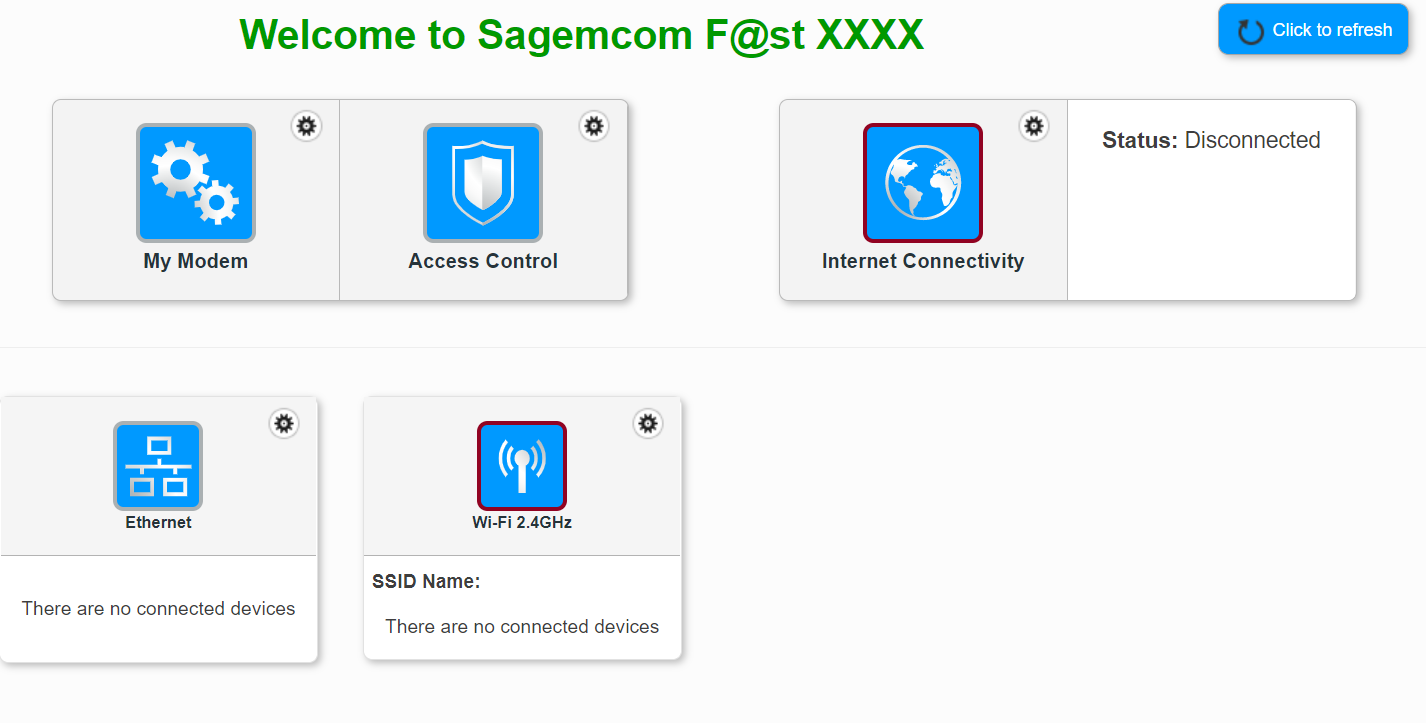

Je wordt per sms geïnformeerd zodra je aan de beurt bent. Je krijgt de update dan in een van de de nachten volgend op de sms. Je kunt controleren of de update gelukt is door in te loggen op je Experia Box en te kijken naar het versienummer van de firmware. Je vindt dit onder de knop ‘My Modem’ op de hoofdpagina van de webinterface.

Wat gebeurt er tijdens de update naar SGEJ10000516 of 528?

De update zelf wordt ’s nachts uitgevoerd zodat je er zo min mogelijk last van hebt.

Ik heb nu de SGEJ10000312 versie

Dan wordt bij het updaten ook het wachtwoord waarmee je inlogt op de Box 12 teruggezet naar de fabrieksinstelling. Dit is het wachtwoord zoals vermeld staat op de sticker onderop het modem. Na de update zal je Box 12 herstarten.

- Heb je geen Experia Wifi en/of SuperWifi 1 aangesloten? Dan is de Box 12 klaar na het herstarten.

- Heb je wel Experia Wifi en/of SuperWifi 1 aangesloten? Dan gaat de Box 12 na het herstarten synchroniseren daarmee. De Box 12 neemt de wifigegevens over van het masterapparaat en wordt zelf de nieuwe master. Dit kan enkele minuten duren.

- Heb je een SuperWifi 2 (SW2) aangesloten, en is deze het masterapparaat? Dan zal de Box 12 zijn eigen wifigegevens naar de SW2 pushen.

- Dit is dus precies andersom dan bij een SuperWifi 1 of Experia Wifi. Als je op de Box 12 een andere wifinaam (SSID) hebt dan op de SW2 zal die SW2 een andere naam krijgen. Heb je apparaten in huis die je altijd alleen maar met het wifinetwerk van de SW2 verbond, dan zullen die nu aangeven geen verbinding meer te hebben.

Ik heb nu de SGEJ10000516 versie

Dan merk je er weinig van.

Moet ik zelf nog iets doen?

In de basis niet.

Alleen als je van versie 312 komt en het inlogwachtwoord van de Box 12 gewijzigd had, zul je dit weer opnieuw moeten instellen. Hiervoor log je in op je Experia Box. Klik dan op de hoofdpagina op ‘Access Control’ en ga naar het tabblad ‘User’. Daar kun je het inlogwachtwoord (weer) wijzigen.

Ook zul je eventueel (een deel van) je apparaten weer opnieuw met de wifi moeten verbinden als je van versie 312 komt en een SuperWifi 2 in gebruik hebt (zie de kop ‘Wat gebeurt er tijdens de update’). Je kunt ze opnieuw verbinding laten maken met de wifinaam van de Box 12. Dat is nu het gecombineerde mesh-netwerk van de Box 12 en je Wifipunten.

Weet je niet (meer) wat de wifinaam van de Box 12 is? Kijk op de sticker achterop als je de standaardinstelling nooit aangepast hebt. Heb je de naam wel eerder aangepast? Dan kun je de naam makkelijk nakijken en eventueel aanpassen in de KPN Thuis App. Het kan ook door in te loggen op je Experia Box. Klik vervolgens op het icoon van de Box 12 in de Netwerk Map. Vervolgens kun je daar de netwerknaam (SSID) en het wachtwoord (Password) van je wifinetwerk inzien en eventueel aanpassen.

Veranderingen in de webinterface en instellingen van de Box 12 vanaf SGEJ10000448

Omdat de Box 12 na de update een mesh netwerk vormt met eventuele SuperWifi en Experia Wifi zijn er ook wat wijzigingen rond het beheer van wifi en je netwerk. Hier zetten we dat kort op een rijtje (klik op Toon inhoud):

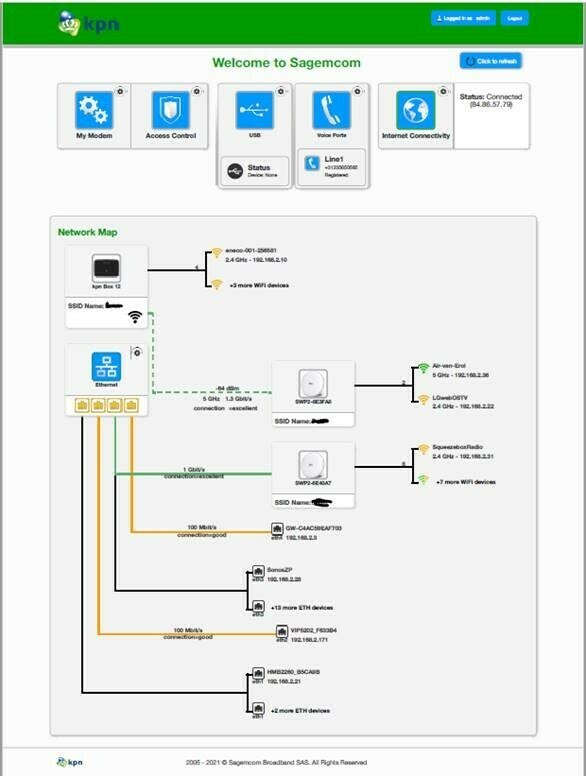

De hoofdpagina van de webinterface, waar je terecht komt direct na het inloggen verandert. In plaats van alleen de blauwe knoppen, en een lijst van je met de wifi verbonden apparaten, zie je nu een overzicht van je hele netwerk. De blauwe knop ‘Wifi’ is verandert naar ‘Wifi-settings’. Je bereikt de wifi instellingen ook door op het icoon van de Box 12 te klikken in de Netwerk Map.

Als je, in de Netwerk Map, klikt op het icoon van de Box 12 kom je dus terecht bij de instellingen voor wifi. Die zijn grotendeels hetzelfde, alleen de mogelijkheid om de 2,4 en 5 GHz onafhankelijk van elkaar uit te zetten is verdwenen.

Verder kun je onder de knop ‘My Modem’ (op de hoofdpagina), ook een nieuwe Client List bereiken met alle verbonden apparaten.

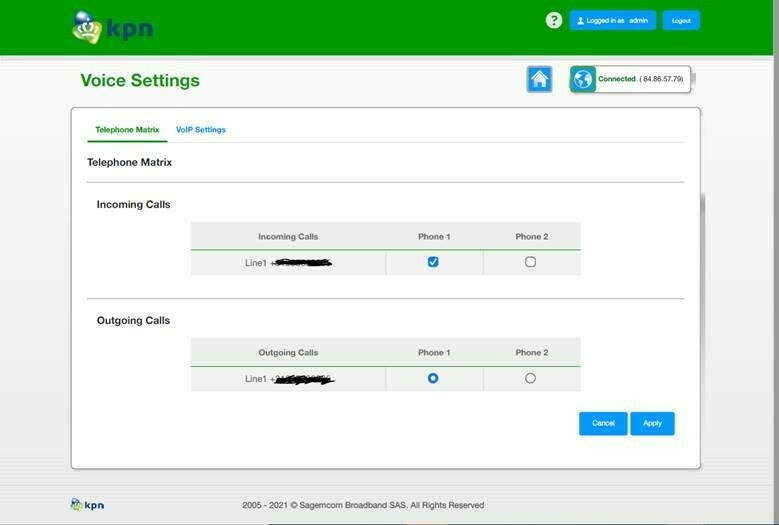

Ook zijn er nieuwe opties voor bellen. Je kunt nu zelf aangeven wat je met welk nummer wilt doen.

Veelgestelde vragen

Ik heb een SuperWifi of Experia Wifi vlakbij de Box 12 staan, kan ik die nu verplaatsen?

Ja, dat kan! En raden we ook aan omdat je anders de kans loopt dat er wat verstoring ontstaat omdat ze zo dicht bij elkaar staan.

Ik heb een specifiek apparaat dat niet lekker werkt met de mesh, kan ik hem buiten de mesh aansluiten?

Ja dit kan met de optie Extra Wifi die vanaf softwareversie 516 aanwezig is.

Ik wil graag mijn wifi netwerknaam wijzigen, hoe doe ik dit?

Je kunt dit gemakkelijk doen met de KPN Thuis App. Het kan ook door in te loggen op je Experia Box. Klik vervolgens op het icoon van de Box 12 in de Netwerk Map. Vervolgens kun je daar de netwerknaam (SSID) en het wachtwoord (Password) van je wifinetwerk aanpassen.

Ik wil de wifi van de Box 12 graag uitzetten, hoe doe ik dit?

Dit kan door in te loggen op je Experia Box. Klik vervolgens op het icoon van de Box 12 in de Netwerk Map. Zet beide schuifjes achter ‘enable radio’ en ‘enable SSID’ uit om de wifi uit te schakelen.

Ik heb een sms met aankondiging van de update ontvangen, maar zie de nieuwe firmwareversie nog niet in de webinterface.

Het kan gebeuren dat onze poging om de firmware te updaten niet in één keer lukt. In dat geval krijg je de update binnen enkele dagen alsnog.

Waarom wordt het inlog wachtwoord van de Box 12 teruggezet naar de fabrieksinstelling bij een update van SGEJ100000312 naar SGEJ100000516 of 528?

Dit doen we voor de mensen die al SuperWifi of Experia Wifi in gebruik hebben naast de Box 12. Je hebt dan een wachtwoord om in te loggen op het masterapparaat en/of de KPN Thuis app. Na de update is de Box 12 de master. Door dat wachtwoord te resetten wordt je geforceerd om bij de eerste keer inloggen zelf een wachtwoord in te stellen. Deze is dan ook gelijk het inlogwachtwoord voor je mesh in het algemeen.

Zitten er ook nog andere dingen in de update naar SGEJ100000516?

Naast de veranderingen rondom wifi/mesh bevat deze update ook een aantal bug fixes waaronder:

- Het kon voorkomen, op bepaalde soorten verbindingen, dat de Box 12 moeilijk in sync kon komen, dit is opgelost.

- Ook kwam het soms voor dat de Box 12 spontaan herstartte, dit is eveneens opgelost.

- Soms werden DNS instellingen automatisch teruggezet naar de fabrieksinstelling als je deze wijzigde, dit is verholpen.

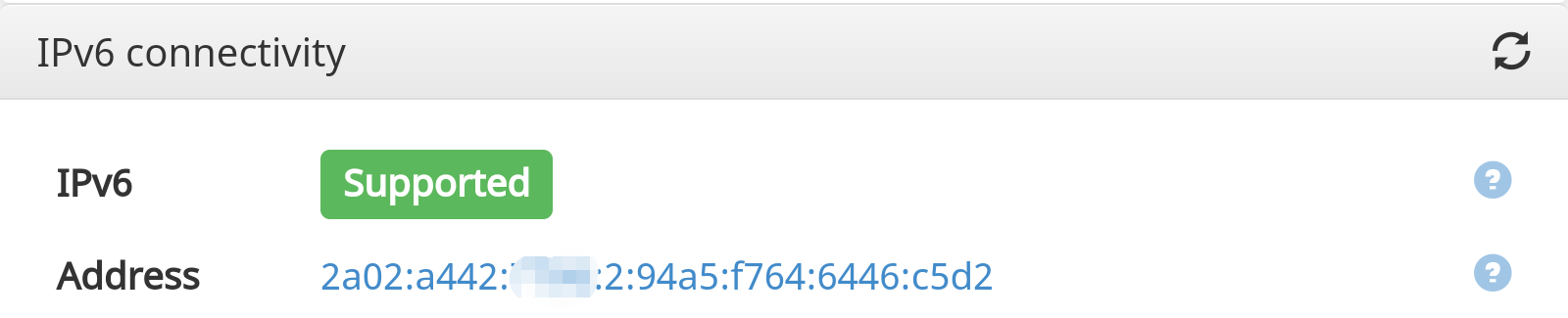

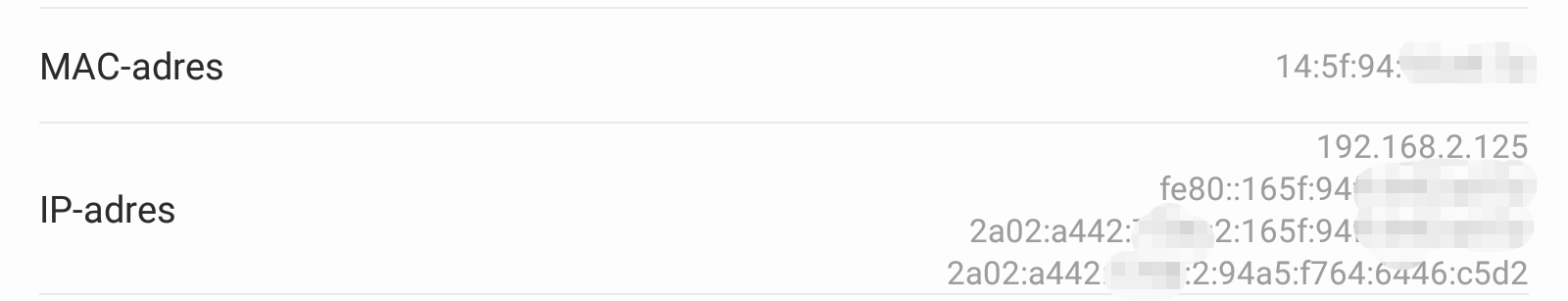

- Het IPv6 WAN adres was niet zichtbaar in de webinterface, nu wel.

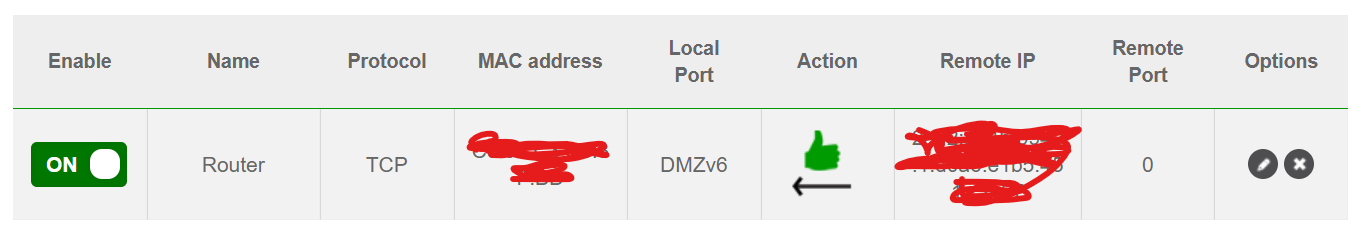

- Port mapping en DMZ functie zijn verbeterd.

- Werking van de WPS is verbeterd.

Hoe zit het met de V10A?

Eerder in 2021 hebben we deze mesh update voor de V10A uitgerold.

Ik heb een Experia Box V10, V9 of V8, krijgt deze ook een mesh update?

Nee, het is bij deze Experia Boxen niet mogelijk om mesh hierop actief te krijgen.

Heb je nog andere vragen? Stel ze hieronder!

Laatste topic update: 08-09-2022

![KPN Box 12 Update: Mesh [SGEJ10000528 & SGEJ1000060E]](https://uploads-eu-west-1.insided.com/kpn-nl/attachment/45c1aeb2-70d0-4f6d-b97a-1a8db733ffbc_thumb.png)